„Srebrni surferzy” tam są...

- UI Developer

- May 25,2022

Surfowanie, zakupy, czatowanie: korzystanie z Internetu nie jest już kwestią wieku. Pragnienie kont...

Read More„Spiderman” jest ekstrady...

- UI Developer

- May 16,2022

W procesie o atak hakerski na łącza internetowe Deutsche Telekom sąd okręgowy w Kolonii skazał 29-l...

Read More„Smart Phones, Stupid Peo...

- UI Developer

- May 07,2022

Wezwanie do częstszego odkładania smartfona stało się niespodziewanym hitem w Internecie. W swoim w...

Read More„Premia świąteczna” była...

- UI Developer

- April 21,2022

Firmy stosują tak zwane „testy penetracyjne”, aby regularnie sprawdzać swoje systemy informatyczne...

Read More„Prawo Facebooka” Co Netz...

- UI Developer

- April 20,2022

Debata na temat wpływu na wolność słowa rozgorzała wokół Network Enforcement Act. Krytycy mówią o c...

Read MoreAdwind: Trojan zdalnego d...

- UI Developer

- May 28,2022

Trend Micro ostrzega przed powrotem trojana zdalnego dostępu Adwind. Znane również jako AlienSpy, F...

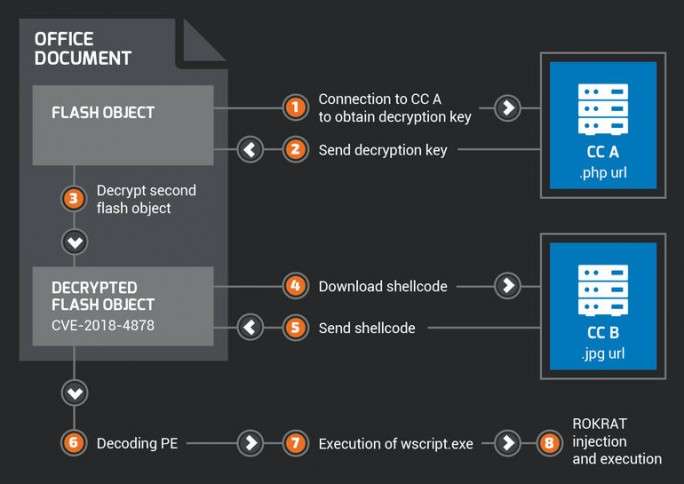

Read MoreAdobe zamyka lukę dnia ze...

- UI Developer

- May 10,2022

Zgodnie z obietnicą firma Adobe wydała aktualizację swojej wtyczki internetowej Flash Player, która...

Read MoreAdobe i Microsoft wydają...

- UI Developer

- May 04,2022

Microsoft i Adobe wydały łatkę dla systemu Windows, która chroni użytkowników przed exploitem dnia...

Read MoreAdidas zamyka swoje stron...

- UI Developer

- May 01,2022

Adidas tymczasowo zamknął szereg stron internetowych po zarejestrowaniu udanego ataku. W zeszłym ty...

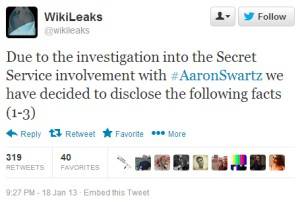

Read MoreAaron Swartz mógł być źró...

- UI Developer

- April 28,2022

Wikileaks stwierdził, że nieżyjący już aktywista internetowy Aaron Swartz był zwolennikiem organiza...

Read More87 fałszywych modów do Mi...

- UI Developer

- April 23,2022

Badacze bezpieczeństwa Eset wytropili 87 fałszywych i szkodliwych modów do popularnej gry Microsoft...

Read More80 proc. europejskich spe...

- UI Developer

- April 22,2022

Czterech na pięciu europejskich specjalistów ds. bezpieczeństwa IT zakłada, że ich firma stanie s...

Read More71-latek aresztowany w af...

- UI Developer

- April 22,2022

Brytyjska policja metropolitalna aresztowała 71-letniego mężczyznę. Jest podejrzany o udział w skan...

Read More50 000 zhakowanych kont i...

- UI Developer

- April 21,2022

Jak donosi chińska gazeta Global Times, nieznane osoby wystawiły na sprzedaż około 50 000 nielegal...

Read More31C3: Thunderstrike może...

- UI Developer

- April 20,2022

Badacz bezpieczeństwa Trammel Hudson pokazuje dziś wieczorem podczas 31. Chaos Computer Congress (3...

Read More31C3: Protokoły SS7 umożl...

- UI Developer

- April 19,2022

Na dorocznym kongresie 31C3 Chaos Computer Club (CCC) eksperci ds. bezpieczeństwa opisali i zademon...

Read More31C3: Hakerzy ujawniają s...

- UI Developer

- April 19,2022

Na 31. Dorocznym Kongresie (31C3) członkowie Chaos Computer Club pokazali, jak łatwo można przechyt...

Read More28C3: University of Erlangen...

- UI Developer

- April 14,2022

Tilo Müller z Friedrich-Alexander-Universität Erlangen (FAU) zaprezentował na 28. Chaos Communicat...

Read More28C3: Przedstawiono niebe...

- UI Developer

- April 14,2022

Na 28. Kongresie Komunikacji Chaosu Karsten Nohl z Security Research Labs zaprezentował metodę (PDF...

Read More28C3: Hakerzy manipulują...

- UI Developer

- April 11,2022

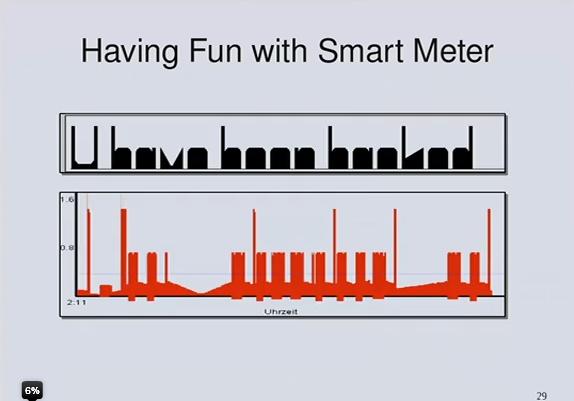

Dario Carluccio i Stephan Brinkhaus pokazali dziś na 28. Kongresie Komunikacji Chaosu (28C3), jak w...

Read More