Prędkość WLAN: użyj stero...

- UI Developer

- April 14,2023

Routery i repeatery mają funkcje, które przyspieszają Wi-Fi: ale może jeszcze ich nie aktywowałeś....

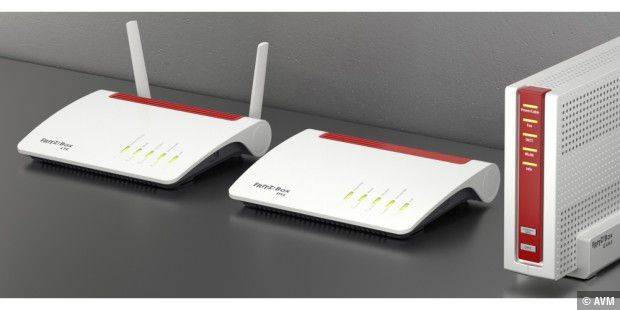

Read MorePorównanie routerów Fritz...

- UI Developer

- April 08,2023

Rodzina Fritzbox firmy AVM oferuje odpowiednie routery dla DSL, kabli lub światłowodów. W zależnośc...

Read MorePC-WELT wydanie specjalne...

- UI Developer

- March 27,2023

Nowa broszura sondy PC-WELT 4/2021 Fritzbox to najlepszy podręcznik dla popularnej serii routerów!...

Read MoreOkreśl aktywne warianty S...

- UI Developer

- March 21,2023

Protokół SMB (Server Message Block Protocol) jest używany w systemie Windows podczas uzyskiwania do...

Read MoreOferta flashowa Amazon: Frit...

- UI Developer

- March 09,2023

Fritz Box za mniej niż 100 euro. Jest to dostępne tylko przez kilka godzin dla klientów Amazon Prim...

Read MoreOchrona WLAN za pomocą WP...

- UI Developer

- March 03,2023

Dzięki WPA3 możesz znacznie poprawić bezpieczeństwo w sieci WLAN. Pokazujemy, jak to skonfigurować....

Read MoreO2 Homespot: alternatywa...

- UI Developer

- February 19,2023

Dzięki O2 Homespot przez LTE możesz wymienić kable telewizyjne i DSL do odbioru Internetu. O2 zrzek...

Read MoreNowy system operacyjny Frit...

- UI Developer

- February 13,2023

Fritz OS 7.21 to ogromna aktualizacja dla Fritz Box 6890 LTE. Fritz Box 7580 i Fritz Box 6660 Cable...

Read MoreNowy Fritzbox: Szybkie łą...

- UI Developer

- January 26,2023

Dzięki odpowiednim ustawieniom możesz szybko podłączyć wszystkie urządzenia sieci domowej do nowego...

Read MoreNowy Fritzbox: Przenieś u...

- UI Developer

- January 20,2023

Przeprowadzka wymaga dużo wysiłku. W ten sposób błyskawicznie konfigurujesz nowy Fritzbox i natychm...

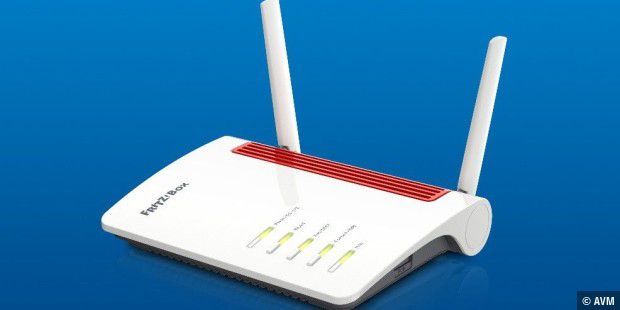

Read MoreNowe światłowód Fritz Box...

- UI Developer

- January 08,2023

Nowy Fritz Box 5530 Fiber zapewnia gigabitową prędkość w Twoim mieszkaniu i dystrybuuje ją przez Wi...

Read MoreNie znaleziono komputera ...

- UI Developer

- January 02,2023

Zwykle Eksplorator wyświetla wszystkie komputery z systemem Windows w Twojej sieci i ich udziały w...

Read MoreNie ma sensu porównywać:...

- UI Developer

- December 27,2022

Sprzedawca elektroniki Saturn nie chce pozostawić całego pola Amazonowi i dostosowuje swoje ceny do...

Read MoreNajnowsze aktualizacje dla...

- UI Developer

- December 21,2022

AVM utrzymuje oprogramowanie sprzętowe FritzOS swoich routerów Fritzbox i innych urządzeń poprzez o...

Read MoreMedia Markt: Kup najlepsze...

- UI Developer

- December 03,2022

W Media Markt trwa wielka kampania „Prezenty świąteczne” z dodatkowymi prezentami przy zakupie ofer...

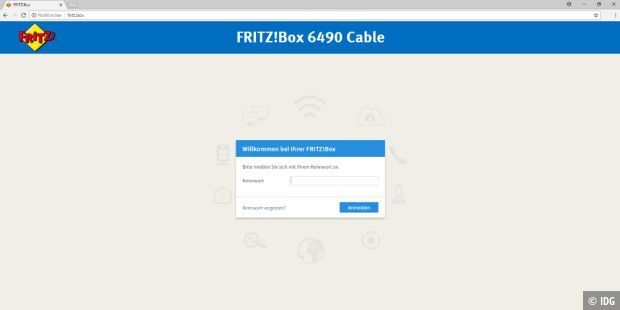

Read MoreLogowanie do Fritzbox - w...

- UI Developer

- November 27,2022

AVM Fritzbox jest rozpieszczany regularnymi aktualizacjami i ma wiele statystyk użytkowania i gotow...

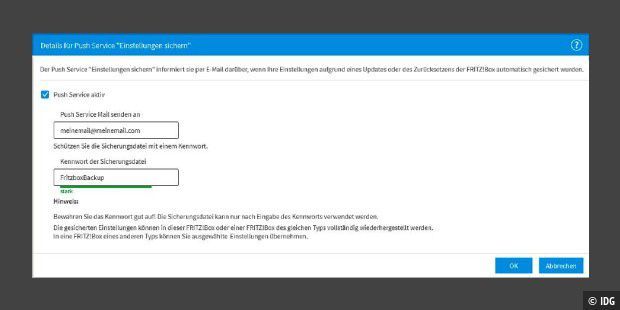

Read MoreKonfiguracja Fritzbox: na...

- UI Developer

- November 15,2022

Szybsze Wi-Fi, większa przepustowość Internetu: to dobry moment na zakup nowego routera. Ale nie ch...

Read MoreHow-To: Zmierz przepustow...

- UI Developer

- November 09,2022

Czy Twoje połączenie internetowe jest zbyt wolne do przesyłania strumieniowego, wideokonferencji i...

Read MoreHomematic IP: Naprawiono...

- UI Developer

- October 28,2022

Homematic IP borykał się z problemami od wtorkowego poranka. Problemy zostały rozwiązane. Aktualiz...

Read MoreFritzfon: Komfortowe telefon...

- UI Developer

- October 22,2022

W modelach FritzFon C6, C5, C4 i M2 dostępne są cztery bezprzewodowe telefony DECT firmy AVM do uży...

Read More