1,2 miliona danych klient...

- UI Developer

- March 31,2022

Neckermann, podczas ataku hakerskiego uczestnikom konkursu skradziono 1,2 miliona rekordów danych....

Read More„Trojan adware” zakorzeni...

- UI Developer

- March 31,2022

Dostawca zabezpieczeń Lookout ostrzega przed nowym typem adware na Androida, który nie tylko wyświe...

Read More„Projekt Zero” Google ma...

- UI Developer

- March 27,2022

Wraz z „Projektem Zero” Google ogłosił nową inicjatywę dotyczącą bezpieczeństwa, której celem jest...

Read More„Prawo Aarona”: amerykańs...

- UI Developer

- March 27,2022

Po tym, jak aktywista internetowy Aaron Swartz odebrał sobie życie w obliczu zbliżającego się postę...

Read More„Operacja Shitter” zalała...

- UI Developer

- March 25,2022

W niedzielę „raj” zalał serwis mikroblogowy Twitter. Atak, nazwany przez autorów „Operation Shitte...

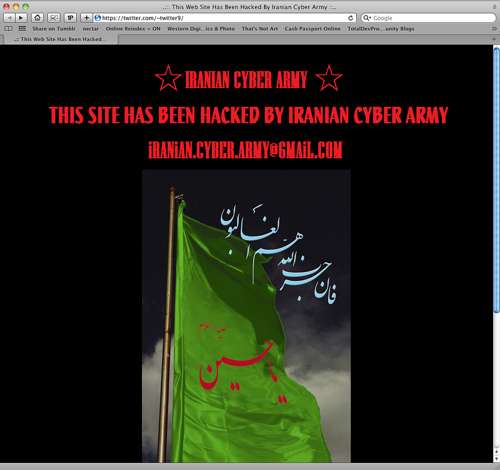

Read More„Iranian Cyber Army”...

- UI Developer

- March 25,2022

Grupa hakerów zwana „Irańską Cyber Armią” porwała w czwartek stronę główną Twittera. Usługa mikro...

Read More„Fauxpersky” — nowe złośl...

- UI Developer

- March 23,2022

Badacze zgłaszają nowe złośliwe oprogramowanie, które jest przeznaczone do wysyłania haseł i innych...

Read More„Celebgate”: Haker kont i...

- UI Developer

- March 23,2022

Haker oskarżony w aferze „Celebgate” zgodził się na porozumienie procesowe i obiecał prokuraturze p...

Read MoreZdalne sterowanie: pomoc ...

- UI Developer

- March 18,2022

Obsługa innego komputera bez siedzenia bezpośrednio przy systemie nie jest już ekscytującą rzeczą....

Read MoreZalety rozwiązań korporac...

- UI Developer

- March 18,2022

Firmy, które działają w Internecie lub współpracują z nim o dużym natężeniu ruchu, powinny stawiać...

Read MoreWLAN-N: oznacza to standard...

- UI Developer

- March 17,2022

WLAN-N lub IEEE 802.11n to obecnie najbardziej rozpowszechniony standard dla sieci WLAN, który w p...

Read MoreWindows i konto Microsoft

- UI Developer

- March 17,2022

Od systemu Windows 8 firma Microsoft próbowała przekonać użytkowników do korzystania z konta Micro...

Read MoreWgląd i przegląd programu...

- UI Developer

- March 16,2022

Termin „Windows SharePoint Services” (WSS) z pewnością spotkał się podczas instalacji wielu użytko...

Read MoreUżywaj Messenger WhatsApp...

- UI Developer

- March 16,2022

WhatsApp to jedna z najpopularniejszych aplikacji komunikatorów na smartfony. Wszystko czego potrz...

Read MoreUżywaj FRITZ!Box jako ser...

- UI Developer

- March 14,2022

Routery AVM są pełne dobrze znanych i mniej znanych funkcji. W tym artykule przedstawiamy możliwoś...

Read MoreUżyj gotowego, wirtualneg...

- UI Developer

- March 14,2022

Wielu użytkowników instaluje wirtualny system Windows na maszynie wirtualnej w celach testowych. W...

Read MoreTwój własny serwer: Najle...

- UI Developer

- March 12,2022

W większości firm w dzisiejszych czasach zarządzanie danymi i infrastrukturą IT odbywa się za pomo...

Read MoreTelewizja internetowa: to...

- UI Developer

- March 12,2022

Telewizja online to umożliwia: dzięki licznym ofertom w Internecie nie potrzebujesz już telewizora...

Read MoreTechnologia synchronizacji...

- UI Developer

- March 11,2022

Google Chrome i Mozilla Firefox mają wewnętrzną technologię synchronizacji, która umożliwia synchr...

Read MoreSzyfrowanie w chmurze

- UI Developer

- March 11,2022

Przechowywanie w chmurze to bardzo przydatna rzecz do przechowywania plików i tworzenia kopii zapa...

Read More