IBM udostępnia dane dotyczące cyberbezpieczeństwa z dziesięcioleci

- Karolina Kanas

- February 12,2022

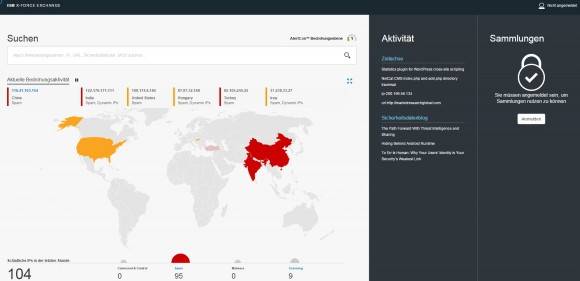

IBM udostępnia swoją bazę danych zabezpieczeń do użytku pod nazwą X-Force Exchange. Zawiera zapisy o lukach i zagrożeniach sprzed około dwóch dekad, co czyni go jedną z największych tego typu kolekcji na świecie.

Według IBM szybko rosnąca kolekcja zawiera obecnie 700 TB informacji o zagrożeniach. Pochodzą z 270 milionów komputerów i innych urządzeń internetowych oraz 25 miliardów stron internetowych i obrazów. Do tej pory wycelował w około 8 milionów spamu i ataków phishingowych, a także zawiera prawie milion złośliwych adresów IP.

Celem środka jest promowanie współpracy w obszarze bezpieczeństwa oraz umożliwienie innym firmom zapewnienia lepszej ochrony przed atakami. Jak dotąd nie ma centralnego punktu kontaktowego dla takich danych. „Naszym celem jest szybkie tworzenie sieci i relacji potrzebnych do walki z hakerami” — powiedział Brendan Hannigan, dyrektor generalny IBM Security.

Zarejestrowani użytkownicy mogą uzyskać dostęp do platformy w chmurze za pośrednictwem interfejsu internetowego przypominającego Pinterest. Dostępne jest również narzędzie do gromadzenia, za pomocą którego można sortować i opisywać znaleziska, a także szereg interfejsów programistycznych umożliwiających automatyczny dostęp z własnych aplikacji lub wprowadzanie nowych danych.

IBM obiecuje w przyszłości wsparcie dla STIX i TAXII, dwóch nowych standardów wymiany danych bezpieczeństwa. Powinno to jeszcze bardziej uprościć dostarczanie i pobieranie danych w X-Force Exchange i umożliwić bezproblemową integrację z istniejącymi systemami bezpieczeństwa.

W ramach swojej inicjatywy w zakresie cyberbezpieczeństwa rząd USA niedawno zachęcił sektor prywatny do zaangażowania się w większą wymianę. Ustawa o udostępnianiu informacji o cyberbezpieczeństwie (CISA) nie została jeszcze uchwalona przez Kongres. CISA stara się regulować wymianę informacji między firmami a rządem. Zbyt szerokie klauzule immunitetu, niejasne definicje i szerokie uprawnienia szpiegowskie zmieniły prawo w prawo dotyczące podsłuchów, twierdzą krytycy, tacy jak Electronic Frontier Foundation.

[z materiałem od Zacka Whittakera, ZDNet.com]

Wskazówka: Czy znasz historię wirusów komputerowych? Sprawdź swoją wiedzę - za pomocą 15 pytań na stronie silicon.de