ThreatLabZ: złośliwe oprogramowanie na Androida kradnące dane bankowe podszywa się pod aktualizację Chrome

- Karolina Kanas

- October 14,2021

Zscaler zwraca uwagę na nowe złośliwe oprogramowanie na Androida, które kradnie dane bankowe i inne prywatne dane, które podszywa się pod aktualizację przeglądarki Chrome. Nie jest hostowany przez uniform, ale przez całą serię różnych adresów URL, które mają mieć oficjalny efekt z komponentami nazwy, takimi jak „android-update” lub przynajmniej „goog”. Każdy z nich jest aktywny tylko przez krótki czas, a następnie jest przełączany, aby zapobiec wykrywaniu na podstawie adresu URL.

Według badaczy z Zscaler ThreatLabZ przestępcy próbują wykraść użytkownikom pakiet o nazwie „Update_chrome.apk”, ostrzegając ich o nieistniejącym ataku wirusa. Po zainstalowaniu złośliwe oprogramowanie uzyskuje uprawnienia administratora i wysyła dane bankowe, a także SMS-y, listy połączeń i historię przeglądarki do serwera poleceń.

„Złośliwe oprogramowanie może pochodzić z zainfekowanych lub złośliwych witryn i być rozpowszechniane za pomocą taktyk scareware lub socjotechniki” – powiedział ZDNet.com dyrektor Zscaler Deepen Desai. „Niedawno zaobserwowaliśmy, że złośliwe pakiety aplikacji na Androida wykorzystują taktykę scareware, a użytkownik otrzymuje wyskakujące powiadomienie, że jego urządzenie jest zainfekowane. Rzekoma aktualizacja obiecuje następnie wyczyszczenie urządzenia.”

Po zainstalowaniu złośliwe oprogramowanie sprawdza również, czy są zainstalowane jakieś aplikacje zabezpieczające i wyłącza je, jeśli to możliwe. Zgodnie z aktualnym stanem są to rozwiązania zabezpieczające Androida firmy Avast, Dr. Web, Eset i Kaspersky.

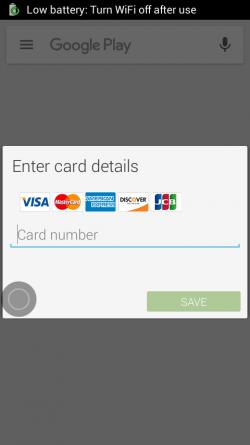

Samsung Galaxy TabPro S w teście

Listy połączeń, wiadomości SMS i historia przeglądarki trafiają bezpośrednio do serwera poleceń; Dalsza komunikacja w przyszłości jest monitorowana, a rozmowy z nieznanymi rozmówcami w niektórych przypadkach są nawet kończone. Aby dostać się do danych bankowych, program wyświetla ekran płatności dla Google Play, który według Zscalera wygląda jak prawdziwy. Dane te nie są przesyłane numerycznie, ale w formie zrzutu ekranu na rosyjski numer telefonu.

Złośliwe oprogramowanie zapobiega odinstalowaniu złośliwego oprogramowania, pozbawiając użytkownika do tego upoważnienia. Jedyną regularną opcją deinstalacji jest zresetowanie urządzenia do ustawień fabrycznych - co oczywiście usuwa również wszystkie inne dane z pamięci.

Ankieta

[z materiałem od Danny'ego Palmera, ZDNet.com]

Wskazówka: jesteś koneserem Androida? Sprawdź swoją wiedzę - za pomocą 15 pytań na stronie silicon.de