Adobe i Microsoft wydają łatę dla północnokoreańskiego programu zero-day we Flashu

- Karolina Kanas

- May 04,2022

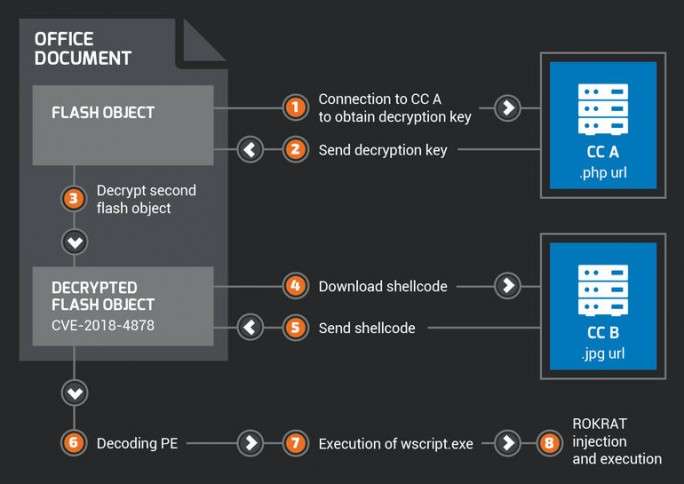

Microsoft i Adobe wydały łatkę dla systemu Windows, która chroni użytkowników przed exploitem dnia zerowego w Adobe Flash Playerze. Północnokoreańscy hakerzy wykorzystali arkusze Excela do wykorzystania nieznanego wcześniej wycieku w Adobe Flash. Badacze Cisco Talos zidentyfikowali grupę hakerów jako grupę 123. Poprzez wyciek we Flashu i Excelu rozpowszechnili narzędzie ROKRAT, które służy do zdalnego dostępu do komputerów w celu wykonania dowolnego kodu na zaatakowanych systemach.

Zdalni atakujący w systemach Windows, macOS, Linux i Chorme OS mogą przejąć pełną kontrolę nad systemem, o czym Adobe ostrzegał w swoim zaleceniu. Jednak według producenta wiadomo, że tylko kilka ataków zostało przeprowadzonych przez ten wyciek. Dlatego Adobe zajęło około tygodnia opracowanie aktualizacji i czekało do regularnego dnia aktualizacji Adobe, aby ją opublikować. Wyciek został oficjalnie zgłoszony przez południowokoreański CERT, który podał szkodliwy kod CVE-2018-4878, a także stwierdził, że wyciek był wykorzystywany. Aktualizacja do wersji Flash Player 28.0.0.161 zamyka ścieżkę umożliwiającą zdalny dostęp do kodu systemu Windows, macOS i Chrome OS. Ale teraz, gdy Microsoft jest odpowiedzialny za aktualizację Flash Playera w Internet Explorerze i Edge, firma ogłosiła, że zaktualizuje komponenty Adobe za pomocą nieplanowanej aktualizacji zabezpieczeń.

Talos, spółka zależna Cisco od zabezpieczeń, szczegółowo przeanalizowała to złośliwe oprogramowanie we wpisie na blogu. Obiekt ActiveX został zintegrowany z arkuszem Excela grupy 123, który pobierał narzędzie ROKRAT z przejętego serwera WWW za pośrednictwem złośliwego pliku Flash. Według Talosa był to pierwszy raz, kiedy ta grupa używała dnia zerowego. Jest zatem oczywiste, że potencjalne ofiary zostały wybrane bardzo starannie i najwyraźniej miały wielką wartość dla hakerów.

Analiza FireEye potwierdza tę ocenę. Grupa 123 TEMP.Reaper komunikuje się zatem z serwerami dowodzenia i kontroli za pośrednictwem północnokoreańskich adresów IP. Większość celów znajduje się w Korei Południowej i tutaj w rządzie, wojsku lub przemyśle zbrojeniowym.

Ponadto firma Adobe naprawiła kolejny wyciek we Flashu, który mógł zostać wykorzystany do zdalnego wykonania kodu. Odtwarzacze Flash zainstalowane w Chrome, Edge i Internet Explorer 11 są automatycznie dostarczane wraz z aktualizacją.

Flash Player, jeden z najważniejszych wektorów ataków od dłuższego czasu i często produkt z największą liczbą naruszeń bezpieczeństwa, wygaśnie z końcem grudnia 2020 r. W przyszłości HTML5 przejmie funkcje Flasha. Niektórzy producenci, tacy jak Google, prawdopodobnie wcześniej zrezygnują ze wsparcia.

Raport: Stan transformacji cyfrowej EMEA 2019